Как настроить записи SPF, DKIM и DMARC

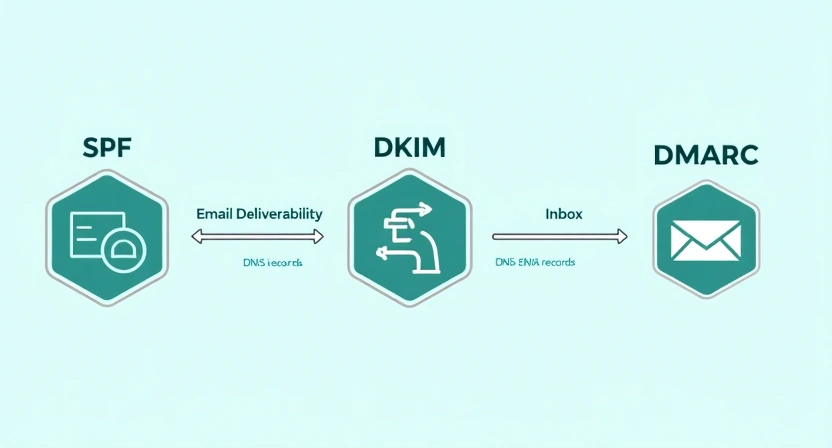

Настройка записей SPF (Sender Policy Framework), DKIM (DomainKeys Identified Mail) и DMARC (Domain-based Message Authentication, Reporting, & Conformance) является основополагающим требованием для обеспечения надёжной доставляемости электронной почты, безопасности и репутации отправителя. Эти три протокола работают в тандеме для аутентификации ваших исходящих писем, проверки легитимности вашего домена и предоставления основы для обработки неаутентифицированных сообщений, тем самым защищая ваш бренд от спуфинга и фишинга, а также гарантируя, что ваши законные сообщения дойдут до их предполагаемых получателей.

Важнейшая роль протоколов аутентификации электронной почты

В обширной экосистеме электронной почты доверие имеет первостепенное значение. Без надлежащей аутентификации любой отправитель потенциально может выдавать себя за ваш домен, что приводит к фишинговым атакам, распространению спама и серьёзному ущербу репутации вашего бренда. Почтовые провайдеры, такие как Gmail, Outlook и Yahoo, в значительной степени полагаются на эти протоколы аутентификации для различения легитимных писем от вредоносных. Несоблюдение требований по внедрению SPF, DKIM и DMARC значительно увеличивает вероятность того, что ваши письма будут помечены как спам или полностью отклонены, что напрямую влияет на ваши маркетинговые кампании и критически важные деловые коммуникации.

Почему аутентификация электронной почты важна для вашего бизнеса

- Улучшенная доставляемость: Аутентифицированные письма с большей вероятностью попадают во входящие, поскольку они сигнализируют о надёжности принимающим почтовым серверам.

- Повышенная репутация отправителя: Последовательная отправка аутентифицированных писем создаёт положительную репутацию у интернет-провайдеров (ISP), что крайне важно для долгосрочной доставляемости.

- Защита бренда: Предотвращает выдачу вашего домена за чужой неавторизованными сторонами, защищая целостность вашего бренда и доверие клиентов.

- Предотвращение фишинга и спама: Минимизирует эффективность фишинговых кампаний и снижает количество спама, исходящего из вашего домена.

- Соответствие требованиям и безопасность: Соответствует современным стандартам безопасности электронной почты и помогает соблюдать различные нормативные требования по защите данных.

Что такое SPF (Sender Policy Framework)

SPF — это стандарт аутентификации электронной почты, предназначенный для предотвращения подделки адреса отправителя. Он позволяет владельцам доменов указывать, какие почтовые серверы авторизованы для отправки электронной почты от имени их домена. Принимающие почтовые серверы могут затем проверить эту запись SPF, чтобы убедиться, что входящее письмо от домена действительно исходит от авторизованного сервера.

Как работает SPF

При отправке электронной почты принимающий почтовый сервер выполняет проверку SPF. Он ищет запись SPF домена отправителя в DNS. Эта запись содержит все IP-адреса и почтовые серверы, которым разрешено отправлять электронную почту для этого домена. Если IP-адрес отправляющего сервера не указан в записи SPF, письмо может быть помечено как подозрительное, помещено в карантин или отклонено, в зависимости от политики SPF, определённой отправителем.

Компоненты записи SPF

Запись SPF — это TXT-запись, добавляемая в DNS вашего домена. Она начинается с v=spf1, за которым следуют различные механизмы и квалификаторы, определяющие политику отправки.

v=spf1 ip4:192.0.2.1 include:_spf.example.com -allВот описание распространённых механизмов и квалификаторов SPF:

Квалификаторы: Префиксы, определяющие, как принимающий сервер должен обрабатывать результат проверки SPF.

+(Pass — Пройдено): Явно указывает на успешное прохождение проверки SPF. (По умолчанию, если квалификатор не указан).-(Fail — Отказ): Жёсткий отказ. Сервер не авторизован. Письмо должно быть отклонено.~(SoftFail — Мягкий отказ): Мягкий отказ. Сервер, вероятно, не авторизован. Письмо должно быть принято, но помечено.?(Neutral — Нейтрально): Политика не указана. Письмо должно быть принято.

Механизмы: Указывают, каким хостам разрешено отправлять электронные письма.

| Механизм | Описание | Пример |

|---|---|---|

a |

Предоставляет разрешение, если IP-адрес отправителя соответствует A-записи домена. | a |

mx |

Предоставляет разрешение, если IP-адрес отправителя соответствует MX-записям домена. | mx |

ip4 |

Предоставляет разрешение для определённого IPv4-адреса или диапазона. | ip4:192.0.2.1 или ip4:192.0.2.0/24 |

ip6 |

Предоставляет разрешение для определённого IPv6-адреса или диапазона. | ip6:2001:db8::1 |

include |

Включает запись SPF другого домена. Существенно для ESP. | include:_spf.postigo.com |

exists |

Выполняется поиск A-записи DNS для указанного домена. Если она существует, SPF проходит. | exists:%{i}.%{d}.spf.example.com |

redirect |

Указывает на запись SPF другого домена. Разрешён только один механизм redirect, и за ним не могут следовать другие механизмы. |

redirect=anotherdomain.com |

all |

Всегда соответствует и должен быть последним механизмом. Определяет политику по умолчанию для всех остальных отправляющих серверов. | -all (Жёсткий отказ) или ~all (Мягкий отказ) |

Создание и добавление вашей записи SPF

Большинство доменов будут иметь только одну запись SPF. Если вы используете несколько сервисов (например, свой собственный почтовый сервер, Postigo для маркетинга, CRM для транзакционных писем), вы должны включить всех авторизованных отправителей в одну запись SPF.

- Определите все сервисы отправки: Перечислите все платформы, которые отправляют электронные письма от имени вашего домена (например, Google Workspace, Microsoft 365, Postigo, Salesforce и т.д.).

- Соберите SPF-включения: Каждый сервис обычно предоставляет механизм SPF-включения. Для Postigo это может быть что-то вроде

include:_spf.postigo.com(проверьте свою учётную запись Postigo для точного значения). - Составьте запись: Объедините все необходимые механизмы. Всегда начинайте с

v=spf1и заканчивайте механизмомall. - Пример: Если вы используете Google Workspace и Postigo, ваша запись SPF может выглядеть так:

v=spf1 include:_spf.google.com include:_spf.postigo.com ~allВ этом примере

~allиспользуется как мягкий отказ (soft fail). Для максимальной безопасности многие рекомендуют переходить на-all, как только вы убедитесь, что все легитимные отправители охвачены. - Добавьте в ваш DNS: Войдите в панель управления вашего регистратора доменных имён или провайдера DNS-хостинга (например, GoDaddy, Cloudflare, Namecheap).

- Создайте новую TXT-запись:

- Тип: TXT

- Хост/Имя:

@или ваш домен (например,yourdomain.com). Оставьте пустым, если@недоступен. - Значение: Ваша полная строка записи SPF (например,

v=spf1 include:_spf.google.com include:_spf.postigo.com ~all) - TTL (Time To Live — Время жизни): Обычно 3600 секунд (1 час) или 14400 секунд (4 часа).

Важное примечание: Домен может иметь только одну TXT-запись SPF. Несколько записей SPF сделают вашу аутентификацию SPF недействительной.

Что такое DKIM (DomainKeys Identified Mail)

DKIM предоставляет метод для отправителя электронной почты для цифровой подписи исходящих сообщений. Эта подпись криптографически связана с доменом отправителя, что позволяет получателям проверять, что письмо действительно было авторизовано владельцем домена и его содержимое не было изменено в процессе передачи.

Как работает DKIM

При отправке электронной почты отправляющий сервер генерирует уникальную криптографическую подпись на основе частей письма (таких как заголовки и тело) с использованием приватного ключа. Затем эта подпись добавляется в заголовок письма. Соответствующий публичный ключ публикуется в DNS домена отправителя в виде TXT-записи. Когда принимающий сервер получает письмо, он использует публичный ключ из DNS для проверки подписи. Если подпись совпадает, письмо считается аутентичным и неизменённым.

Компоненты записи DKIM

Запись DKIM — это TXT-запись, которая содержит публичный ключ и другие параметры. Она обычно имеет префикс "селектор", который позволяет использовать несколько ключей DKIM для одного домена (например, один для ваших транзакционных писем, другой для ваших маркетинговых писем).

selector._domainkey.yourdomain.com TXT "v=DKIM1; k=rsa; p=MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQDzQoN..."Общие теги DKIM:

v=DKIM1: Версия DKIM.k=rsa: Тип ключа (RSA является стандартным).p=: Строка публичного ключа. Обычно это длинная буквенно-цифровая строка.s=: Селектор (часть имени хоста).t=y: Тестовый режим (опционально, указывает, что DKIM находится в тестовом режиме).h=sha256: Используемый алгоритм хеширования.

Генерация и добавление вашей записи DKIM

В отличие от SPF, записи DKIM обычно не создаются вручную. Ваш поставщик услуг электронной почты (ESP) или программное обеспечение почтового сервера генерирует пару ключей DKIM для вас.

- Генерация ключей DKIM: Большинство ESP, включая Postigo, предоставят вам запись DKIM непосредственно из ваших настроек. Вы обычно указываете домен, с которого хотите отправлять, и платформа генерирует уникальную пару ключей DKIM (приватный ключ для подписи и публичный ключ для вашего DNS).

Пример: В настройках вашей учётной записи Postigo перейдите в раздел 'Sending Domains' (Домены для отправки) или 'Domain Authentication' (Аутентификация домена). Вы, скорее всего, найдёте опцию для генерации или просмотра вашей записи DKIM.

- Определите ваш селектор: Сгенерированная запись DKIM будет включать селектор (например,

s1,pm._domainkeyили случайную строку). Этот селектор является частью имени хоста, которое вы добавите в ваш DNS. - Добавьте TXT-запись DKIM в ваш DNS: Войдите в панель управления вашего регистратора доменных имён или провайдера DNS-хостинга.

- Тип: TXT

- Хост/Имя: Это будет ваш селектор плюс

._domainkeyи ваш домен. Например, если ваш селекторpostigo, а ваш доменyourdomain.com, то Хост/Имя будетpostigo._domainkey.yourdomain.com. - Значение: Вся строка публичного ключа, предоставленная вашим ESP, заключённая в кавычки. Она может выглядеть как

"v=DKIM1; k=rsa; p=MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQDzQoN..." - TTL: Обычно 3600 секунд (1 час).

- Проверьте запись DKIM: После публикации вернитесь в настройки домена вашего ESP, чтобы проверить запись. Распространение изменений DNS может занять некоторое время.

Примечание: Вы можете иметь несколько записей DKIM для одного домена, каждая с разным селектором, что позволяет различным сервисам подписывать письма независимо друг от друга.

Что такое DMARC (Domain-based Message Authentication, Reporting, & Conformance)

DMARC строится на основе SPF и DKIM, предоставляя мощную основу для их объединения. Он позволяет владельцам доменов сообщать принимающим почтовым серверам, что делать с письмами, которые не прошли аутентификацию SPF или DKIM (например, помещать их в карантин или отклонять), а также предоставляет механизм отчётности для владельцев доменов для получения обратной связи о своих почтовых потоках.

Как работает DMARC

Запись DMARC, опубликованная в вашем DNS как TXT-запись, инструктирует принимающие почтовые серверы, как обрабатывать письма, которые утверждают, что они от вашего домена, но не проходят аутентификацию SPF или DKIM. Важно отметить, что DMARC вводит понятие "выравнивания" (alignment). Чтобы письмо прошло DMARC, домен в заголовке "От" (который видят пользователи) должен совпадать с доменом, который проходит SPF или DKIM. Если письмо не проходит аутентификацию или выравнивание, политика DMARC сообщает принимающему серверу, следует ли ничего не делать, поместить его в карантин или отклонить. DMARC также обеспечивает агрегированную (RUA) и судебную (RUF) отчётность, предоставляя владельцам доменов информацию о статусе аутентификации их электронной почты.

Компоненты записи DMARC

Запись DMARC — это TXT-запись, опубликованная по адресу _dmarc.yourdomain.com.

v=DMARC1; p=none; rua=mailto:dmarc-reports@yourdomain.com; fo=1; adkim=r; aspf=sВот основные и распространённые теги DMARC:

| Тег | Описание | Обязательно | Пример значения |

|---|---|---|---|

v |

Версия протокола. Должно быть DMARC1. |

Да | v=DMARC1 |

p |

Политика для сообщений, не прошедших DMARC.

|

Да | p=none |

rua |

Адрес электронной почты для агрегированных отчётов. Отчёты суммируют ежедневные результаты DMARC. | Нет (настоятельно рекомендуется) | rua=mailto:dmarc-reports@yourdomain.com |

ruf |

Адрес электронной почты для судебных отчётов. Отчёты об отдельных сбоях (могут содержать конфиденциальную информацию, часто не используются). | Нет | ruf=mailto:forensic@yourdomain.com |

fo |

Опции отчётности о сбоях.

|

Нет | fo=1 |

adkim |

Режим выравнивания DKIM.

|

Нет (по умолчанию r) |

adkim=r |

aspf |

Режим выравнивания SPF.

|

Нет (по умолчанию r) |

aspf=s |

pct |

Процент сообщений, к которым применяется политика DMARC (для поэтапного внедрения). | Нет (по умолчанию 100) |

pct=25 |

sp |

Политика для поддоменов (опционально). Те же опции, что и для p. |

Нет | sp=quarantine |

Создание и добавление вашей записи DMARC (Постепенное внедрение)

Внедрение DMARC всегда должно быть постепенным, чтобы избежать непреднамеренной блокировки легитимных писем.

- Убедитесь, что SPF и DKIM полностью внедрены и проверены: DMARC опирается на эти основы. Не внедряйте DMARC до того, как SPF и DKIM будут правильно настроены и успешно проходить проверку для всех легитимных отправителей.

- Начните с политики мониторинга (

p=none): Эта политика указывает принимающим серверам собирать данные и отправлять отчёты, не влияя на доставку электронной почты. Этот этап крайне важен для понимания вашей почтовой экосистемы.Начальная запись DMARC:

v=DMARC1; p=none; rua=mailto:dmarc-reports@yourdomain.comЗамените

dmarc-reports@yourdomain.comна адрес электронной почты, к которому у вас есть доступ и который вы можете отслеживать. Рассмотрите возможность использования выделенного почтового ящика или сервиса DMARC-отчётности для более простого анализа. - Добавьте в ваш DNS: Войдите в панель управления вашего регистратора доменных имён или провайдера DNS-хостинга.

- Тип: TXT

- Хост/Имя:

_dmarc(или_dmarc.yourdomain.comв зависимости от интерфейса вашего DNS-провайдера). - Значение: Ваша полная строка записи DMARC (например,

v=DMARC1; p=none; rua=mailto:dmarc-reports@yourdomain.com) - TTL: Обычно 3600 секунд (1 час).

- Анализируйте отчёты DMARC: В течение следующих нескольких недель вы будете получать XML-отчёты от различных поставщиков почтовых ящиков (таких как Gmail, Outlook). Эти отчёты предоставляют бесценные данные о том, кто отправляет электронную почту с вашего домена, какие письма проходят/не проходят SPF и DKIM, и почему. Инструменты и сервисы (включая некоторые ESP, такие как Postigo) могут помочь разобрать и визуализировать эти отчёты, делая их более понятными.

- Переход на

p=quarantine: Как только вы убедитесь, что все легитимные письма проходят SPF и DKIM, и вы выявили любых неавторизованных отправителей, вы можете обновить свою политику. Начните с небольшого процента (тегpct) и постепенно увеличивайте его.Пример (25% карантин):

v=DMARC1; p=quarantine; pct=25; rua=mailto:dmarc-reports@yourdomain.comВнимательно отслеживайте отчёты после каждой корректировки.

- Переход на

p=reject: После успешного помещения в карантин 100% несоответствующих писем в течение определённого периода и проверки того, что легитимная почта не затронута, вы можете перейти к самой строгой политике:p=reject. Это указывает принимающим серверам полностью блокировать любые письма, не прошедшие аутентификацию DMARC.Окончательная запись DMARC:

v=DMARC1; p=reject; rua=mailto:dmarc-reports@yourdomain.com

Этот поэтапный подход крайне важен для предотвращения блокировки легитимных писем в процессе внедрения DMARC. Для получения дополнительной информации о мониторинге и отчётности DMARC см. наше руководство по лучшим практикам DMARC-отчётности.

Сводное пошаговое внедрение и верификация

Этап 1: Настройка SPF

- Перечислите все сервисы, которые отправляют электронные письма от имени вашего домена.

- Составьте запись SPF, включающую все необходимые механизмы

includeи заканчивающуюся~all(мягкий отказ) на начальном этапе. - Добавьте это в качестве TXT-записи для вашего корневого домена (

@) в вашем DNS. - Используйте онлайн-инструмент проверки SPF для верификации синтаксиса записи и лимита запросов.

Этап 2: Настройка DKIM

- Сгенерируйте ключи DKIM через ваш ESP (например, Postigo) или почтовый сервер. Ваш ESP предоставит полное значение TXT-записи и имя хоста (селектор).

- Добавьте это в качестве TXT-записи в ваш DNS, используя предоставленное имя хоста (например,

selector._domainkey.yourdomain.com). - Проверьте запись DKIM через настройки домена вашего ESP или онлайн-инструмент проверки DKIM.

Этап 3: Внедрение DMARC (Постепенное внедрение)

- Начните с мониторинга: Добавьте TXT-запись DMARC с

p=noneи адресомruaк_dmarc.yourdomain.com. - Мониторинг отчётов: Постоянно анализируйте агрегированные отчёты DMARC, чтобы понять ваш почтовый трафик и выявить легитимных отправителей, которые могут не проходить SPF/DKIM. При необходимости корректируйте записи SPF/DKIM.

- Постепенное ужесточение политики:

- Как только вы будете уверены, обновите запись DMARC до

p=quarantine; pct=10. Мониторьте. - Увеличивайте

pct(например, 25%, 50%, 75%, 100%), отслеживая отчёты после каждого увеличения. - Наконец, обновите до

p=reject; pct=100, чтобы полностью защитить ваш домен.

- Как только вы будете уверены, обновите запись DMARC до

- Регулярный обзор: Даже после полного внедрения периодически просматривайте отчёты DMARC, особенно если вы добавляете новые сервисы отправки.

Инструменты для верификации

Многочисленные онлайн-инструменты могут помочь вам проверить ваши записи SPF, DKIM и DMARC:

- MXToolbox SPF Lookup

- MXToolbox DKIM Lookup

- MXToolbox DMARC Lookup

- Google Admin Toolbox Dig: Полезен для общих DNS-запросов.

Распространённые ошибки и устранение неполадок

- Слишком много SPF-запросов: Запись SPF имеет ограничение в 10 запросов. Превышение этого лимита приведёт к сбою проверки SPF. Используйте сервис "SPF flattening" или объединяйте включения, где это возможно.

- Неправильный синтаксис DNS: Одна опечатка может сделать ваши записи недействительными. Дважды проверьте все значения, особенно длинные публичные ключи DKIM и адреса DMARC RUA.

- Несколько записей SPF: Домен должен иметь только одну TXT-запись SPF. Объедините всех авторизованных отправителей в одну запись.

- Задержки распространения DNS: Изменения DNS могут занимать от нескольких минут до нескольких часов (в редких случаях до 48 часов) для распространения по интернету. Будьте терпеливы, прежде чем перепроверять.

- Проблемы с выравниванием DKIM: Убедитесь, что домен в заголовке "От" (From) совпадает с доменом подписи DKIM. Некоторые ESP могут по умолчанию подписывать с поддоменом; убедитесь, что ваша политика DMARC допускает свободное выравнивание (

adkim=r). - Проблемы с выравниванием SPF: Аналогично, домен "Return-Path" (используемый SPF) должен совпадать с доменом в заголовке "От" (From) для прохождения DMARC. Свободное выравнивание SPF (

aspf=r) может помочь. - Отчёты DMARC не приходят: Убедитесь, что адрес электронной почты

ruaверен, и проверьте папку со спамом. Удостоверьтесь, что ваша запись DMARC правильно опубликована.

Для получения более подробной информации по устранению неполадок обратитесь к нашему руководству по устранению проблем с доставляемостью электронной почты.

Роль вашего поставщика услуг электронной почты (ESP), такого как Postigo

Продвинутый ESP, такой как Postigo, значительно упрощает сложности аутентификации электронной почты. Хотя вам по-прежнему необходимо добавлять DNS-записи, Postigo часто:

- Генерирует записи DKIM: Предоставляет вам точную TXT-запись DKIM и имя хоста (селектор) для добавления в ваш DNS, исключая ручную генерацию ключей.

- Руководит настройкой SPF: Чётко указывает механизм

include, необходимый для их инфраструктуры отправки, что упрощает его интеграцию в вашу существующую запись SPF. - Предлагает верификацию домена: Проводит вас через процесс верификации вашего домена отправителя, проверяя, правильно ли опубликованы записи SPF и DKIM.

- Предоставляет аналитику доставляемости: Некоторые ESP могут предлагать функции отчётности, которые дают представление о статусе аутентификации вашей электронной почты и производительности DMARC, хотя прямой парсинг отчётов DMARC часто обрабатывается специализированными службами мониторинга DMARC.

Использование этих функций вашего ESP гарантирует, что ваши исходящие электронные письма, отправленные через их платформу, правильно аутентифицированы, что максимально увеличивает вашу доставляемость и защищает ваш домен.

Заключение

Настройка SPF, DKIM и DMARC — это не просто техническая задача; это основополагающий шаг к построению и поддержанию доверия в вашей электронной переписке. Эти протоколы незаменимы для надёжной доставляемости электронной почты, защиты вашего бренда от выдачи себя за другое лицо и защиты ваших получателей от вредоносных атак. Хотя процесс включает в себя несколько шагов и требует внимательного отношения к деталям, долгосрочные преимущества в виде улучшенной репутации отправителя, более высокого процента попадания во входящие и усиленной безопасности значительно перевешивают первоначальные усилия.

Следуя этому подробному руководству, вы сможете уверенно внедрить эти критически важные стандарты аутентификации для вашего домена. Регулярно отслеживайте отчёты DMARC и корректируйте свои политики по мере необходимости, чтобы обеспечить постоянную защиту и оптимальную производительность электронной почты. С внедрением этих протоколов ваши легитимные письма будут иметь гораздо больше шансов достичь своей целевой аудитории, способствуя надёжному общению и более прочным связям с вашими клиентами.

Похожие статьи

Готовы масштабировать рассылки?

Начните отправлять персонализированные холодные письма с AI-автоматизацией. Бесплатный пробный период, карта не нужна.

Начать бесплатно arrow_forward